Muitas vezes, mesmo após desinstalados os ícones destes programas permanecem na cache da área de notificação.

Isto ocorre em todas as versões do Windows, a partir do XP. E, embora não interfira no sistema, o utilizador pode sentir-se incomodado ao ver os ícones dos softwares que foram totalmente desinstalados do PC.

Para ver esta lista é só fazer o seguinte:

No Windows 7 => Clicar com o botão direito do rato sobre a barra de tarefas e seleccionar Propriedades. Clique no botão Personalizar à frente do item Área de Notificação.

Ou então: Iniciar > Painel de Controlo > Aparência e Personalização > Personalizar os ícones da barra de tarefas.

No Windows XP => Clicar com o botão direito do rato sobre a barra de tarefas e seleccionar Propriedades.

Na aba Barra de Tarefas e clicar no botão Personalizar.

Ou então: Iniciar > Configurações > Barra de Tarefas > Guia Barra de Tarefa > Personalizar.

Remover os icons dos programas desinstalados

Para eliminar aqueles ícones:

Windows XP (SP2 e SP3)

1. Efectuar a descarga deste ficheiro xp_pastitems.vbs e guardar no ambiente de trabalho.

2. Dar um duplo clique em xp_pastitems.vbs.

3 Clicar em Sim na mensagem. E, a barra de tarefas será reiniciada.

4. É de notar que os icons dos programas desinstalados desapareceram das notificações.

Windows 7

1. Pressionar a tecla WinKey (tecla do Windows) + R para abrir o menu Executar. Digitar regedit e clicar em OK. Clicar em Sim na mensagem caso seu Seven for x64.

2. No registo, naveguar nas seguintes chaves: HKEY_CURRENT_USER \ Software \ Classes \ LocalSettings \ Software \ Microsoft \ Windows \ CurrentVersion \ Clicar sobre TrayNotify

3. Ao lado direito da tela, remover os valores IconStreams e PastIconsStream. Para eliminar clicar com o botão direito do rato em cima deles e seleccionar Eliminar. Depois fechar o registo.

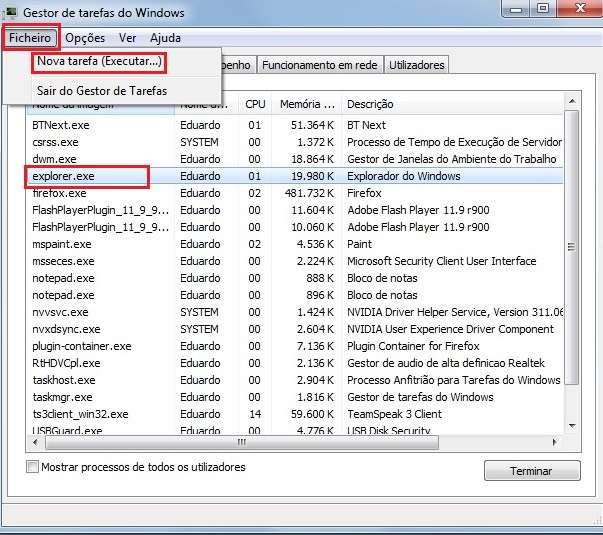

4. Agora premir as teclas Ctrl + Shift + Esc para abrir o Gestor de Tarefas. Clicar na aba Processos e finalizar o explorer.exe. A barra de tarefas desaparece do ambiente de trabalho quando o processo for finalizado.

Em seguida, abrir o menu Ficheiro e clicar em Nova tarefa (Executar).

Escrever explorer.exe e clicar em OK.